TAO Tech:梳理近期币圈常见的链上和OTC欺诈行为 帮大家避免受骗

随着加密货币用户越来越习惯使用去中心化钱包进行加密资产的储存和转账,不法份子也盯上了这里。除此以外,OTC领域也是诈骗的高发地。近期钱包被盗、链上钓鱼、OTC被骗等安全事件频发,给很多用户造成了严重的资产损失。

TAO Tech道科技的安全专家梳理了几个近期多发的链上和OTC欺诈场景,并附上应对方法,希望帮助大家避免受到损失。

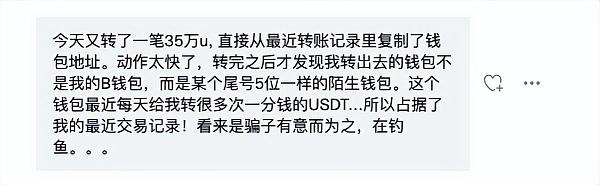

1、相似地址钓鱼

攻击者利用用户复制交易记录中过往地址的这个习惯,生成相同首尾号的地址来进行钓鱼。

攻击者会监测链上转账,并通过工具生成与“受害者”转账的钱包地址首尾一致的假地址,用假地址向用户空投小额数量的 Token(例如 0.01 USDT 或 0.001 USDT 等),用户一旦再次转账时点击历史转账记录中的地址时一不小心就转错,导致资产损失。

应对策略:在进行任何操作前,请务必逐一核对地址的每一位而不是只凭记忆核对前几位 or 后几位。

使用钱包的地址簿功能保存地址,不要在历史记录中复制最近转账的地址。

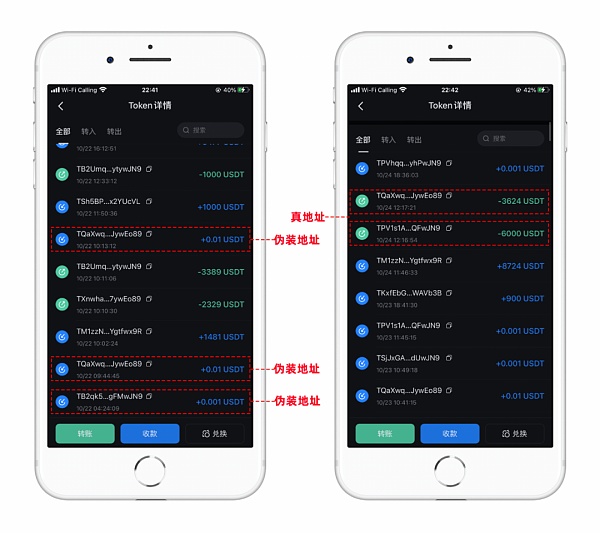

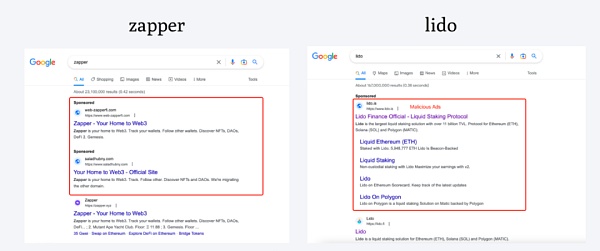

2、广告钓鱼

正如国内用户搜索东西喜欢用某度一样,海外用户和加密用户搜索喜欢用谷歌,近期已经报道有多个用户被谷歌搜索广告钓鱼的案例。

这些恶意网站伪装成 Zapper、Lido、Stargate、Defillama 等项目,受害者进入恶意网站并在使用中过程签署了恶意签名,最终导致钱包里的资产丢失。

这些广告通过gclid参数来进行欺诈,如果用户点击Google的搜索广告结果,链接会追加上gclid。基于此就可以区分不同用户来源展示不一样的页面。

而谷歌在投放前审核阶段看到的可能是正常的网页,这样一来就成功欺骗了Google广告的审核,导致这些广告最终被消费者看到,继而对用户造成了严重的损害。

应对策略:在使用搜索引擎的时候多加防范,不要点击任何广告区域的链接。最好是通过官方推特等渠道跳转到官网。

3、空投授权诈骗

攻击者先发一个没有任何价值的Token,然后利用链上的swap(钱包闪兑)组一个LP,让这个币显示价格。然后,攻击者在链上找寻“活跃钱包地址”,将这些空气币批量转账到用户钱包里。

用户收到币后,会以为币价值几百U、几千U,但实际上这些币无法在交易所出售。骗子会发布关于该币种的大量出售方式,需要用户到某个网站才能出售。当用户去网站上出售时,会提示支付小额的矿工费,实际上是在获取钱包的授权。等到授权后,攻击者就可以窃取用户的加密货币。

另一种空投盗币的骗局是,诈骗分子首先包装一个“高大上”的项目官网,然后到处发布信息称即将发币,CONNECT钱包就能登记获取空投。待用户授权后,攻击者就可以盗取用户钱包里的其他资产。

应对策略:请不要相信填上掉馅饼的事情,碰到钱包里突然多出不知名且价格很高的代币,不要去探寻如何卖出,删除该币种在钱包里的信息即可。

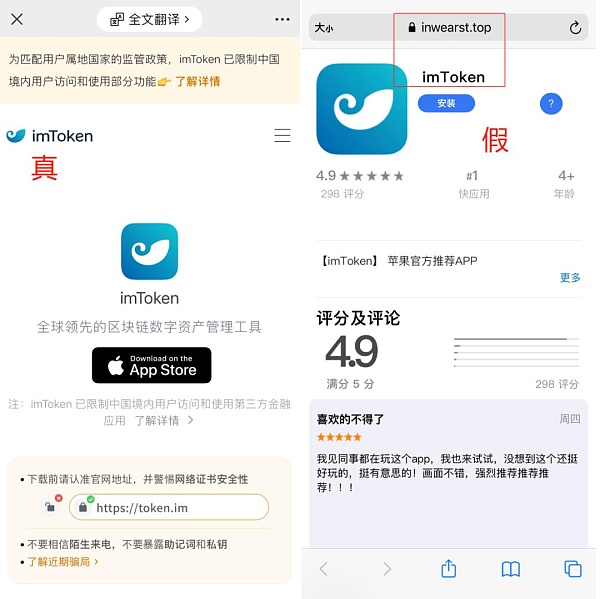

4、虚假钱包

攻击者通过一些黑灰色渠道收集到用户邮箱和手机号,确定用户经常使用的钱包app,对其定向攻击,发送伪造的官方app升级邮件和短信,下载后使用与官方无异,但是会收集用户信息,私钥助记词等。

其实在此之前,就有很多搭建钱包下载站和假官网进行SEO优化,用户一旦在搜索引擎搜索钱包下载,就会进入到这些站点,实际上下载的钱包并非官方钱包,而是恶意程序,会在用户导入钱包时窃取用户的助记词或私钥。

应对策略:请通过Appstore(海外)或Google play进行下载,不要通过搜索引擎跳转的网站或APK安装包安装。

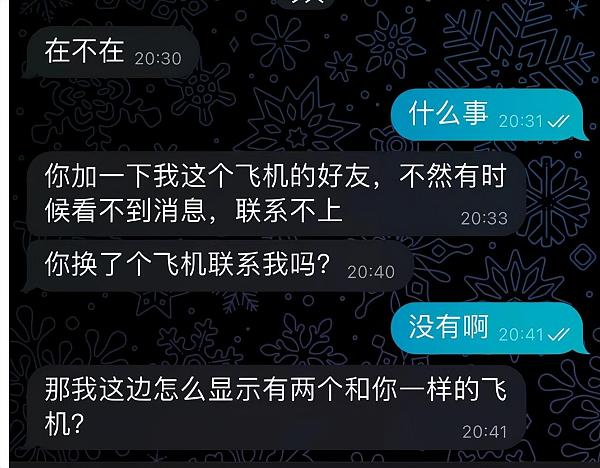

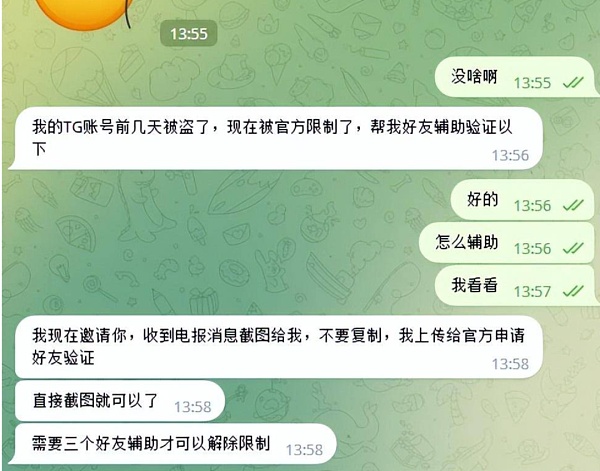

5、Telegram盗号诈骗

许多人都难以置信,怎么可能一个所谓的好友就可以轻松地盗取他们的账号呢?但实际上,这种骗子利用了Telegram产品的特点,包括多终端登录机制和默认开放的用户手机号码,使得他们能够轻松地盗取别人的账号。

首先,Telegram的多终端登录机制可以让用户在多个设备上同时登录他们的账号。虽然这很方便,但同时也意味着只需要拿到一个人的手机号码和验证码,就可以登录他们的账号。而在默认情况下,Telegram允许所有人查看用户的手机号码,这使得攻击者能够轻松地获取到他们所需要的信息。

其次,每次登录Telegram账号都需要进行安全验证,其中包括输入一个4位数的验证码。这个验证码会在首屏的蓝标频道中显示,并且有效期为60天。因此,如果一个骗子能够在验证码发送时欺骗你截取屏幕截图,那么他们就能轻松地拿到验证码,并将账号盗走。

骗子围绕这一点创造了多种骗术,常见的骗术有两个好友(你)、帮我找一个人、号被盗了希望你帮忙辅助验证,还有多种方式,总而言之就是想让你提供截图。

应对策略:将手机号码设置为不允许任何人看见,即骗子无法看到你的手机号。

在设置中开启两步验证。

千万不要泄露你的消息列表截图。

6、交易所 C2C 交易中的骗局

交易所 C2C 出入金是交易所作为一个信息发布的平台,双方在平台盘口上发布买卖信息。

很多人认为在交易所进行 C2C 交易应该是有保障的,平台充当中间方,除了有资金安全的风险,不会有其他问题,实际上交易所 C2C 也出现了相当多的骗术。

虚假付款信息

此类骗术,骗子会向你发送一张假的支付回执单,如未确认到账情况,直接凭回执单就确认放行容易受骗。

还有的骗子在获悉你手机号后,会向你手机发送一条伪造的到账短信,如果你不知道银行的号码,很容易就被短信所欺骗。

虚假付款信息(进阶)

此类骗术更加高明,骗子除了会向你发送虚假的支付回执,还会通过你提供的银行账户或手机号,不断地在银行 APP 中尝试登录,因为目前的很多银行 APP 为了方便用户,支持卡号 / 身份证号 / 手机号登录。

骗子在不断地用你的信息去登录并输入错误密码后,你的银行 APP 就会自动被锁定一段时间,因此你没有办法核实是否到账,但是平台一般在对方确认付款后会有一个 10 分钟左右的确认时间,你在这段时间内没办法登录核实,骗子又不断催促你确认放行,最终导致被骗。

应对策略:在对方声称打款后,一定要登录银行账户或 ZFB 等平台,确认账单中收到该笔款项才可放行。

如果对方将你的银行 APP 锁定,可打电话给银行客服确认是否到账。在确认收到这笔款项之前,不论对方怎么催促,一律不要确认。

诱导至站外诈骗

不少币商会在你们第一次完成交易后,添加你的联系方式,说以后走微信等方式交易简单快捷不用验流水,在你们正常交易过几笔后,会找一笔比较大的订单跑路拉黑,而你因为没有经过平台,无法得到保护。

这种方式在经过几个主流平台打击后目前发生较少,现在很多币商在交易过后添加你联系方式,然后和你说他这里有老师,可以带你开合约交易等等,要求你注册一些不知名的交易所。

实际上你通过他发的链接注册交易所,交易过程中产生的手续费他可以得到返佣,更有甚者币商和交易所沆瀣一气,故意错误带单“吃客损”,甚至冻结你账号不允许提币。

应对策略:所有要求添加的一律不予理会,不要贪图方便,更不要轻信所谓合约带单。

空头支票(海外)

此类多见于香港等可以采取支票转账的地区,对方向银行账户存入空头支票,你以为到账然后放币,随后对方将支票退回而币已经转出。

香港地区,空头支票可以让银行余额显示增加,但实际上是属于冻结存款。

7、广告诈骗

很多人在微博、推特、电报等平台看到过买卖 U 的广告,还有的是低价 U、高仿 U 的广告,比市价低不少,如果你想贪便宜就中招了。

高价收 U

骗子会发布以高于市场价 3-5% 的价格收 U 的广告。他们为了证明自己不是骗子,会提出先付款你后转 U 的要求。

但是他们会要求你证明你的钱包中有 U,然后开始小额合作,先让他们付款,然后再将 U 转给他们。这时,你的银行卡会收到几百到几千元不等的款项。他们已经转账给你了,那么你就必须转 U 过去,否则就是在诈骗。但是这些钱是诈骗得来的,从受害者的银行卡直接转账给你的,这样你就容易收到“黑钱”。

而交易过几笔以后,对方可能会找些理由叫你先转 U,等一会儿再给你钱。他们可能会说大家都是“老朋友”了,你应该相信他们。如果你不愿意转账,就会被认为是不诚信的,可能会失去一个“大客户”。所以你大概率会接受先转 U 以证明自己的诚意。最终会在一笔大额交易中被骗。

低价出售 U

骗子声称手中的 U 是黑 U,来源于赌博平台或诈骗等非法途径。他们会以低于市场价 1 元或 2 元的价格向你出售 U。但是,这需要你先付款,否则他们不会给你 U。他们会建议你从小额尝试开始,例如几百块钱的交易,以证明他们是靠谱的。

当你逐渐增加交易金额时,例如几千、几万、甚至几十万的量,当达到一定金额后,骗子就会拉黑失联。

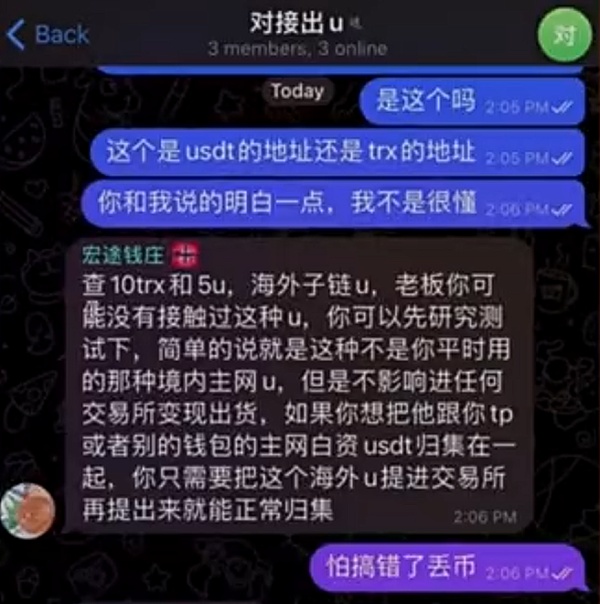

高仿 U

这种骗局最恶心,骗子声称发行了“高仿 U”,可以充值到交易所或网赌平台。他会让你先购买一些小额的 U 进行试验。

当你向骗子转账小额的 U 后,他会向你的钱包转账一些假 U,当你尝试向你的交易所地址进行充值,骗子会监视你的钱包,看到你转账之后,他会向你的交易所地址充值真正的 U,几分钟后,你会发现交易所账户里真的到账了。

于是你会想买更多,骗子会根据你钱包以往的历史交易记录和余额,来建议你购买更多的金额。如果发现你没什么钱,可能会告诉你起购量为 1000 或 2000;如果发现你有很多钱,可能会告诉你起购量为 10 万或 100 万。

这次你再次购买,他还是会向你转账一些假 U。但是你再把它们转账到交易所时,10 分钟、20 分钟、甚至一天都过去了,但你的账户仍然没有到账。此时你就会去找交易所并投诉,但骗子则会转移赃款。

总的来说,这三类骗局都是利用你想占便宜的贪念来行骗,并且会先进行一些真实的交易获取你的信任。无需实名的电报为骗术高发地带。

应对策略:请不要相信此类广告,没有掉馅饼的事,请通过正规交易所或者渠道进行买卖。

8、线下交易诈骗

对方表示怕被骗或者手里的钱是违法得来,希望现金交易。而你认为现金交易价格合适,而且可以避免被冻卡,于是你们一拍即合。

这类骗局大多约定地点要求你再安排一个人去拿钱,或者对方带几个人和你交易,引至偏僻地方直接抢劫。

相较于线上的骗术只会损失金钱,此类交易方式最为危险,甚至可能威胁人身安全。也产生过多起刑事案件。

应对策略:避免和任何不熟悉的人进行线下交易。

Bitcoin Price Flashes Major Buy Signal On The 4-Hour TD Sequential Chart, Where To Enter?

A crypto analyst has shared a TD Sequential chart indicating that the Bitcoin price is flashing a ma...

Analog Launches Mainnet for Blockchain Interoperability Solution

Analog’s mainnet launch enables developers to build advanced multi-chain applications with interoper...

Crypto Whales Aggressively Accumulate $LINK from Binance

Crypto whales withdraw $8.19M in $LINK from Binance, showing the crypto community’s confidence in Ch...