Web3领域数据泄露,你的信息挂暗网已出售10天……

当今社会,我们无论工作还是生活,网络早已离不开人们的生活。可以不带钱包,但是一定要带手机出门,付款方式没有了实体卡片,就连街边乞讨也开始用网络进行二维码转账收款。

不难想到,个人、企业、组织及其客户目前面临的大部分威胁,其实都来源于 网络漏洞和攻击 。而如今人们关注的数据隐私,个人隐私,也变得极为重要。而每年因漏洞导致的敏感数据丢失等案例也数不胜数。

在Web3.0 历史上发生过无数次重大安全事件,从中心化交易所私钥丢失到投资者个人数据的失窃。而这些数据可能会在线上黑客论坛和暗网市场中存在多年,也就意味着数据泄露会让那些受影响的用户长期处于风险之中。CertiK 分析研究了 74 起 在中心化Web3.0 实体中发生的安全事件。其中 23 起事件导致了长期的数据丢失高风险 ,而在这 23 起时间中, 有 10 个数据包被发现仍可于暗网论坛上购买 。

针对黑客论坛的一系列执法活动可以让某些数据不会被提取出来,但是这样的措施毕竟只是治标不治本。

本文即将带你了解:Web3.0 数据泄露事件的分类,以及为了保护自己的数据安全,我们应该采取何种措施。

背景

黑客攻击、漏洞利用、勒索软件 以及所有网络安全威胁的规模和严重程度都在不断增加。Web3.0 生态系统的独特之处在于它为恶意行为者提供了其他技术所没有的各种攻击媒介,包括智能合约中的漏洞和新型的网络钓鱼技术。

然而,Web3.0 安全事件的故事与其他行业的情况密切相关。非Web3.0 领域会遗漏中心化项目和公司也未能解决的同类型安全漏洞。

我们希望仔细研究针对Web3.0 目标的 网络安全事件历史 ,并评估过去的事件是否对当今的社区成员构成持续风险。

要做到这一点,需要细致分析本报告中的安全事件与利用智能合约协议导致的漏洞有何不同。

我们研究了 2011 年以来针对Web3.0 公司的许多事件,大致可以将它们分为两类:

-

协议恶意利用 :利用智能合约代码获取经济利益的事件

-

漏洞 :攻击者破坏目标组织的内部网络,并使用获得的权限来窃取公司数据或资金的事件

就近期和长期风险而言,这两个类别之间有几个重要的区别。

协议恶意利用发生在 一个确定的时间范围 内,从攻击者执行利用开始,到他们耗尽所有可用资金、耗尽 gas 或导致目标项目终止时结束。其中一些事件可能会持续数小时或数天,事件后的谈判会进一步延长这个时间段,也有项目随后立即关闭的情况。然而,关键是这些攻击具备明确的开始节点与结束节点。

相比之下,漏洞类算得上是 持续型事件 (攻击者获得网络访问权并在那里保持“长期蹲守”的状态)。漏洞的定义通常是数据的泄漏,这些数据被用于攻击利用或随后在暗网或在线论坛上出售。

网络漏洞也可能导致严重的资金损失。大多数Web3.0 组织都是金融实体,其资金流动量非常大,这自然而然让他们成为了黑客的目标。

数据泄露可能具备巨大的破坏性,且风险可持续多年——尤其是在泄露期间丢失个人身份信息 (PII) 的情况下。

考虑到这一点,我们收集了 74 个过去的事件样本,我们将其归类为对社区成员构成持续风险的违规事件(仅包括公司内部网络遭到破坏的事件,不包括有关协议利用的数据)。

我们认为有必要区分敏感数据丢失的事件和仅发生资金损失的事件。为了更好地评估这些违规事件的持续风险,我们将重点介绍其数据仍可在暗网或明网的其他区域出售或免费获取的违规事件,并对这些平台的可访问性发表看法。

数据泄露与资金丢失

为了评估与这些事件相关的持续风险,我们将它们分为以下定义的事件:

① 理论上 可检索 的数据丢失事件,包括 PII 和内部数据库等。

② 资金或数据丢失且数据 无法再检索 的事件。

第二类无法检索的数据丢失事件主要由仅导致资金或私钥丢失的违规事件构成。在这种情况下,损失的资金通常无法被追回。

异常事件 包括那些被盗数据从未被放出来、被归还或被用于其他目的的事件。例如, 2020 年 6 月日本中心化交易所 Coincheck 被攻击, 200 多名客户的 PII 落入攻击者手中。攻击者破坏了 Coincheck 的网络,然后通过公司内部电子邮件地址发送网络钓鱼电子邮件,要求客户提供 PII。但该起事件中并没有特定的数据库丢失,丢失的数据也只是回复这些邮件的客户的数据。

在 2020 年 6 月的另一起事件中,加拿大中心化交易所 Coinsquare 也经历了一次漏洞攻击,泄露和丢失的数据涉及 5000 个电子邮件地址、电话号码和家庭地址。

攻击者在 Coinsquare 之间来回「横跳」后表示他们将在 SIM 卡交换攻击中使用这些数据,但不会试图把它们出售,以便「放长线钓大鱼」。这种类型的事件也被归类为第二类无法挽回的事件。

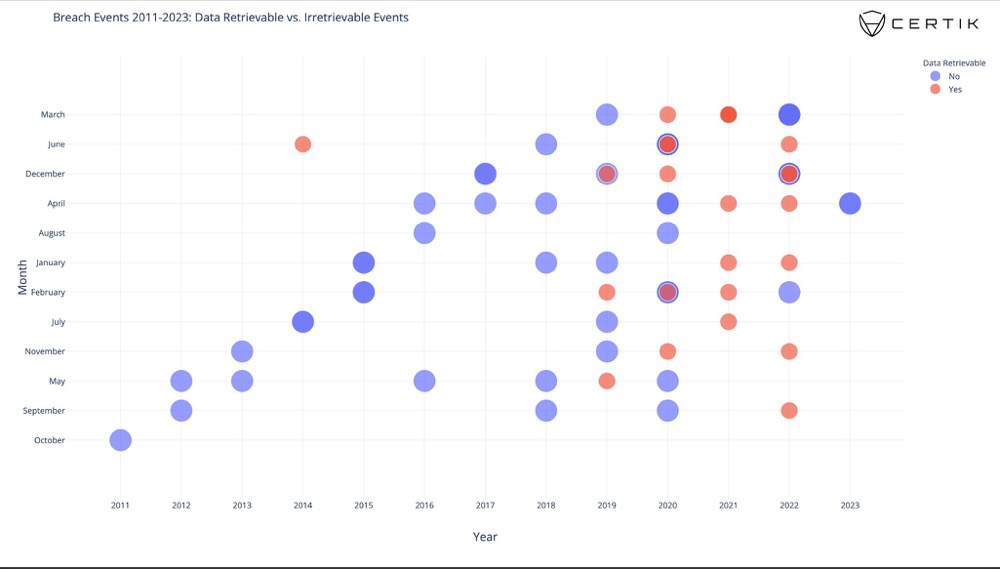

在我们确定的 74 起事件中,其中 23 起可被归类为数据可检索事件,大约占 31% 。剩下的 51 起事件要么是上文描述的异常事件,要么是那些仅遭受资金损失的事件。

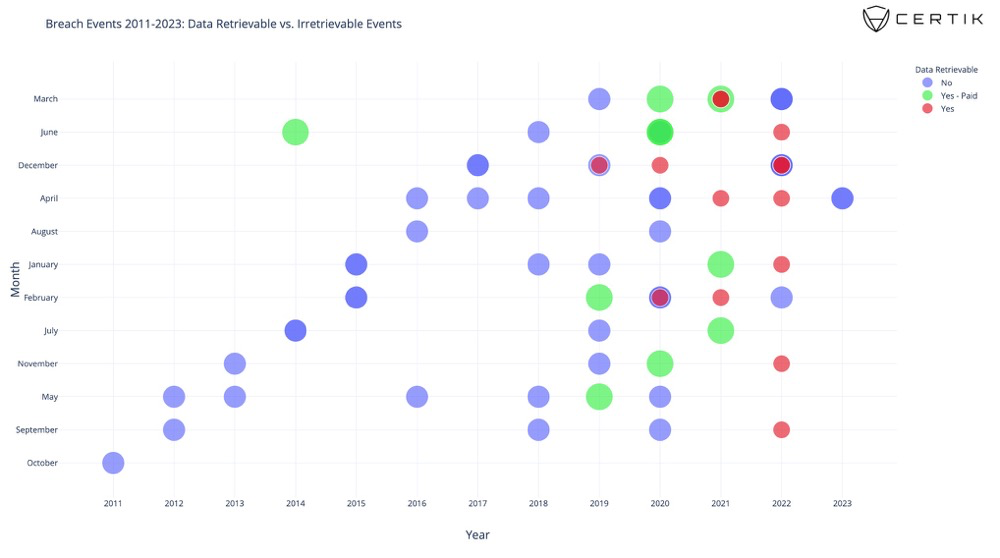

图表: 2011 年至 2023 年间发生的事件中可检索的数据与不可检索的数据(来源:CertiK)

我们可以看到几点:

① 2019 年后高度可能被检索到或恢复的数据事件显著增加。这与疫情期间各行业黑客攻击和数据泄露事件的增加成正比关系。

② 在此期间政府援助增长,其中的一些注入了Web3.0 生态系统,再加上 2021 年的牛市,可能为攻击者提供了更多的勒索软件和数据销售机会。

被盗的数据都去了哪里?

暗网及 Telegram

丢失的数据通常最终会被出售或转存到暗网(.onion 网站)或 clear net 上。如果数据被推测具有一定的经济价值(PII 和其他用于欺诈的数据),那么它将高频出现在暗网市场甚至是 Telegram 频道中。如果攻击者要求(勒索软件)未被满足,数据即会被丢弃在 paste sites 或黑客论坛中。

数据的最终去向决定了它对其原始所有者构成的长期风险。

相比于只能在暗网上被购买的数据,以极低的成本或零成本转储到黑客论坛上的数据其泄露的风险会更高。

此类网站的持续可访问性也会“助力”受害者数据泄露的长期风险。下文中,我们将更深入地研究这些场所中发现的Web3.0 数据销售情况。

在线论坛

多年来,在线黑客论坛层出不穷。考虑到 2019 年后可检索数据事件的增长,在这种情况下只有少数几个论坛值得被当作案例分析。这些论坛包括 Raid 论坛、Breach 论坛和 Dread 论坛。

多个违规事件选择将 Raid 论坛作为倾销和出售违规数据的首选论坛之一。Raid 论坛始于 2015 年,多年来一直在 clear net 上运行。然而在 2022 年,Raid 论坛的域名被美国执法部门与欧洲刑警组织合作查封。

图片:美国和欧洲执法部门在 Raid 论坛网站上撤下通知

Dread 论坛成立于 2015 年,似乎一直活跃到 2022 年底,不过社交媒体上有许多迹象表明该论坛目前可能也已倒闭。我们尝试访问该论坛的暗网 (.onion) 和 IP 2 版本,但这些似乎也已关停。

在 Raid 论坛关闭后, Breach 论坛立即上线了 。

对于那些因 Raid 论坛关闭而「流离失所」的用户来说,Breach 论坛为他们提供了一个合理的落脚处。

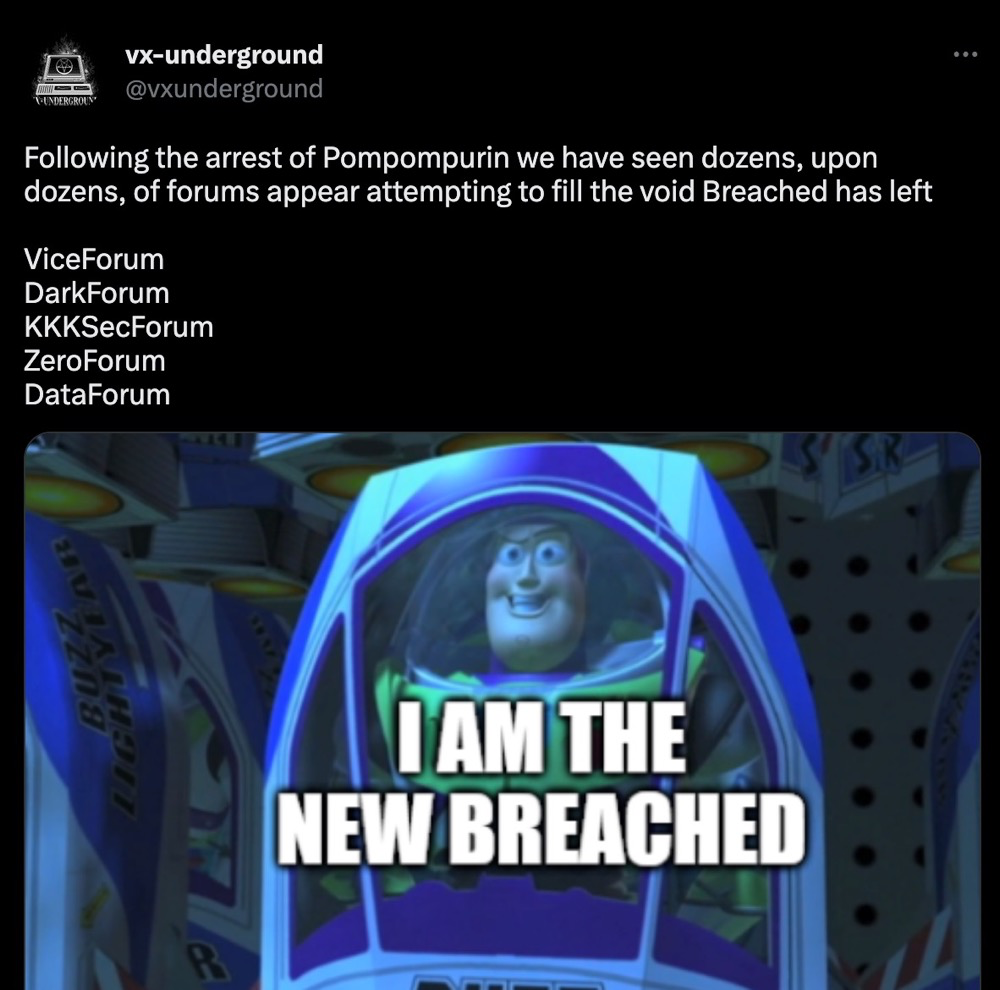

它和 Raid 论坛具备类似的界面、会员声誉评分系统和极高的活跃度,用户达到 Raid 论坛原始用户群的 60% (约 55 万名用户)。仅仅一年后的 2023 年 3 月,FBI 逮捕了经营 Breach 论坛的 Conor Brian Fitzpatrick,在内部发生了一波关于重新部署网站的闹剧之后,该网站倒闭。

Breach 论坛倒闭后不到一周, 又出现了另一个替代者 ,该论坛据称是由一个自称是前匿名黑客的 Pirata(@_pirate 18 )运营。但它只有 161 名成员,意味着这次的替代者没能吸收到那些论坛老玩家。

在这次的断档期里(3 月的最后几周)中冒出了许多其他论坛。其中一些作为典型违规论坛被取缔,所以可以合理推测剩下的也许是执法部门伪装的。

图片:Breach 论坛关闭后的 VX-Underground 论坛列表(资料来源:推特)

我们只能确认其中一个论坛上存在一些Web3.0 数据。

据报道,ARES 论坛吸纳了其他被关闭的论坛的一些活动,但不清楚具体数量。该论坛据称与勒索软件团体和其他恶意行为者有关联,还运行着一个公开 Telegram 频道,该频道在其锁定的 VIP 销售频道中 宣传过数据的销售 。该频道于 3 月 6 日上线,投放了数百个广告(包括两个与中心化交易所相关的数据库的帖子)。

从整体上看,黑客和数据转储论坛社区目前功能比较混乱。传统论坛没有明确的替代者,而且国际执法机构也加大了对这些团体的打击力度,因此几乎可以肯定的是, 论坛在短期内不会成为任何重大数据(包 括Web3.0 ) 泄露的首选途径 。

暗网—.onion 网站上的数据泄露

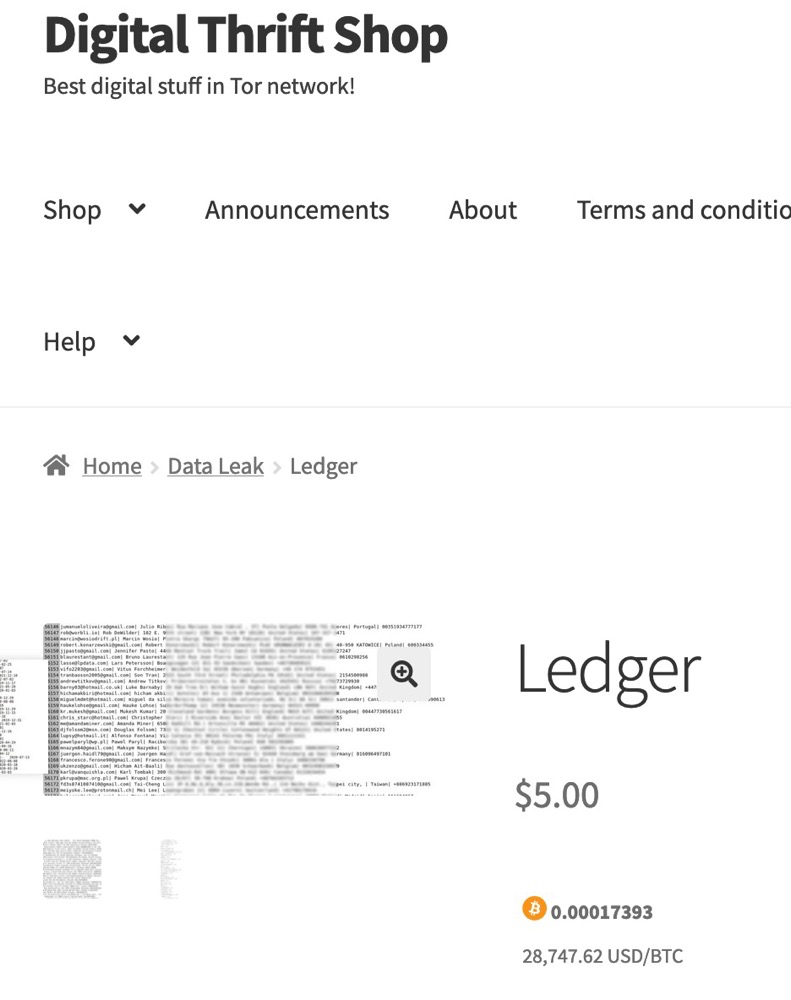

长期以来,暗网市场和论坛一直是人们转储或出售数据的场所。

这些生态系统也面临着执法部门的打击,尽管这些打击更多的是针对那些促进毒品销售的市场。也就是说,即使在不太知名的市场上, 数据泄露的频率似乎也非常高 ,或者至少是有在被宣传。相比于那些同样存储数据但已全面关闭的在线论坛,这种差异现在显得尤为明显。

图片:在暗网市场上出售的分类账客户数据(资料来源:Digital Thrift Shop)

回顾一下,在我们确定的数据泄露样本的 74 起泄露事件中,有 23 起是有一定可能性检索到的数据。在这 23 个中,我们能够找到 10 个活跃的数据销售广告(43% )。这类样本在我们之前的图表中以绿色突出显示:

图表:已确认的在暗网市场上出售的泄露数据实例以绿色突出显示(资料来源:CertiK)

该图表中增加的付费数据销售表明了几件事。首先,我们无法获取 2021 年之后发生的任何违规行为的数据来源。

基于 2022 年目标的性质,有一种合理的可能性—— 数据有可能出现在了一个现已不存在的论坛上 。

然而这一点很难证明,特别是当这些数据集未出现在任何一个可取代 Raid 和 Breached 的论坛上。其次,这些数据集也明显没有出现在任何一个我们能看到的 2019 年及之前的暗网市场中——可能是因为我们获取这些数据的市场非常早且鲜为人知。我们无法评估这些数据是否实际上仍然可以通过这些供应商获得,但这些广告仍然存在。

这些数据泄露会带来长期风险吗?

很难去尝试量化长期风险,但至少可以将数据丢失风险与该样本中的非数据相关事件进行比较。注意,我们可以把那些仅导致直接财务损失的违规事件的风险归类为较低风险,因为:

损失是即时的,我们可以根据丢失的法定或Web3.0 货币来衡量其影响

这个过程中丢失的数据都是可替的。如果发生泄露,必须更改私钥、密码和特权网络访问点以解决问题。

丢失敏感数据 (尤其是客户数据) 的漏洞的违规事件确实会带来更大的长期风险

这些数据大多在暗网或明网出售或免费提供,从而延长了其长期可用性。

客户的个人数据点,即电话号码、名字/姓氏、地址和交易数据很难或不可能被更改。因此即便有人因信息泄露而改变了自己的个人信息,泄露事件中涉及的其他个人的所有数据仍然存在风险。

这种违规事件的影响很难或无法衡量 。根据丢失的数据,受害者可能成为多个欺诈的目标,也可能不会成为目标。

我们在 2014 年的一次违规事件中发现了可供出售的数据。这个特定的数据点进一步证明了衡量长期风险的困难性。2014 年的黑客攻击了现已倒闭的加密交易所 BTC-E,该交易所于 2017 年被美国执法部门查封——实际上此数据丢失相关的风险远低于其他风险。

然而,需要明确的是 风险仍是持续的 ,即这些数据可能与来自较新的违规事件的数据相匹配,从而增加了在此期间参与Web3.0 的个人长期风险。

从这个领域的整体来看, 2019 年以后丢失的数据 (尤其是那些在暗网市场上仍然容易出售的数据)极有可能构成最高的持续长期风险。从 2022 年起,受到影响的人几乎必然面临着他们的数据可用于欺诈活动的重大风险(即使这些数据无法在物理层面上被找到)。尽管许多在线论坛被关闭,但我们应该假设所有丢失的数据,尤其是最近发生的数据泄露事件,很可能在某个地方仍然可用,并且可以随时重新出现。

写在最后

现实事实就是安全漏洞不可能 100% 消失。当数据由一个集中的实体存储和处理时,大多数受数据泄露影响的用户的补救手段十分有限。

不过,我们可以通过 限制中心化服务的使用数量 来降低暴露风险,包括中心化交易所等。个人还应尽可能使用双因素身份验证,以帮助防止不需要的交易所钱包活动,或使用 PII 来访问或修改账户详细信息。

根据泄露的性质,我们甚至可以考虑尝试更改泄露事件中暴露的一些信息,例如电子邮件地址或电话号码。

而在Web3.0 数据泄露中,如果打算匿名操作,那么你的身份将面临额外的泄露威胁。

人们还可以采取其他措施来保护数据和投资。比如通过将资产分布在自托管钱包和硬钱包中来降低投资和财务风险。

当然,还可以通过以下方式保护数据:

① 减少与你分享个人数据的中心化Web3投资机构或交易所的数量

② 跨平台 不要使用重复密码

③ 在所有的账户上启用双因素身份验证

④ 监控报告数据泄露的网站,这些网站会告诉你你的电子邮件地址是否涉及泄露

⑤ 使用 信用监测服务 ,以监测企图进行的身份盗窃和银行相关的欺诈

Ondo Finance Acquires Blockchain Developer Strangelove in RWA Push

Deal adds technical depth as tokenized asset platform prepares blockchain launch...

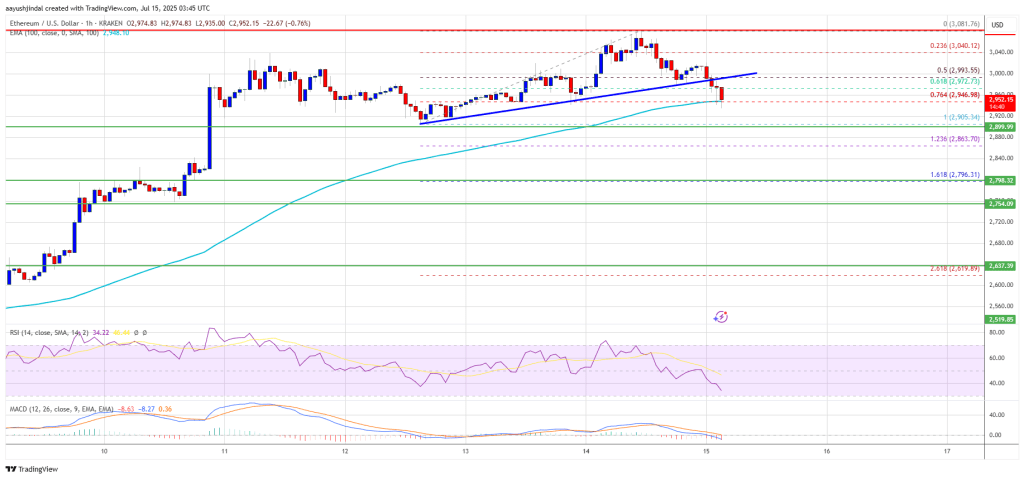

Ethereum Price Fails to Hold Momentum Above $3K — Correction Ahead?

Ethereum price started a fresh increase above the $3,000 zone. ETH is now consolidating gains and mi...

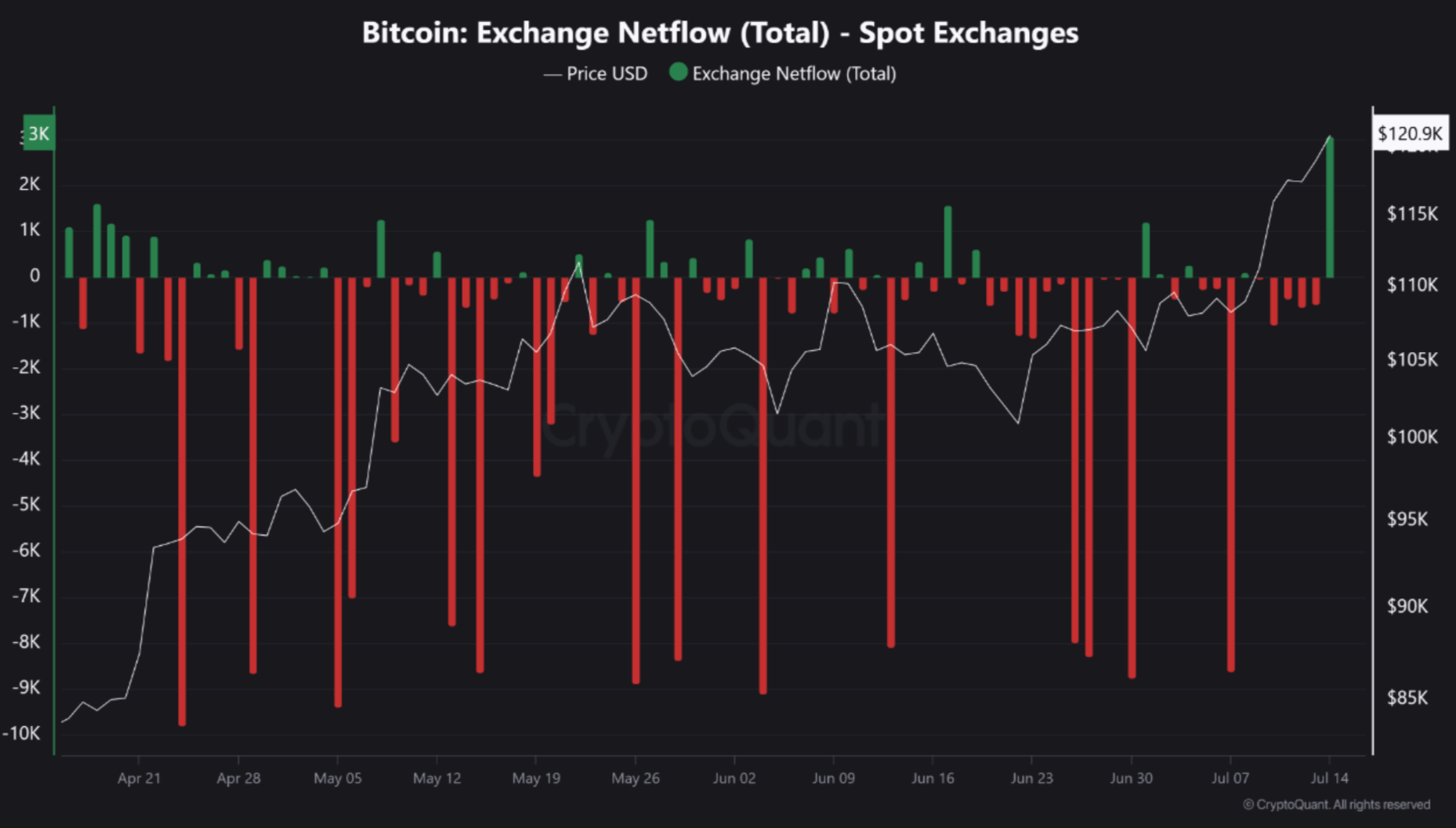

Bitcoin Exchange Inflows Spike After $123,000 Peak – Signs Of Short-Term Cooling?

Bitcoin (BTC) surged to a new all-time high (ATH) of $123,218 earlier today, pushing its market cap ...