黑客年年有,今年也不缺。从加密货币伊始,针对其的网络攻击就相伴而生,并随着技术的不断成熟演化为更复杂的攻击手法、更精巧的攻击逻辑以及更具迷惑性的技术手段,但有时,不得不承认,再严密的防控,都抵不住人性的弱点。就在最近,Web 3 明星社交项目UXLINK就中了招。

凌晨被盗、合约增发、代币暴跌,短短不到半天,UXLINK就经历了有史以来最崩溃的时刻,甚至还上演了“黑吃黑”的名场面。

加密项目的安全性,似乎终究是一笔糊涂账。

与其他项目有所不同,对于UXLINK,圈外的用户或许并不陌生。UXLINK是基于Telegram构建的一款社交类项目,与此前泛式社交的模式不同,UXLINK主打的是“熟人社交”,可通过Telegram、WhatsApp、TikTok 和EOA钱包等一键登录,并提供深度社交场景和代币激励来留存用户以驱动增长,强调社群驱动的群组功能及资产发行。

从技术与流量获取来看,UXLINK无疑是站在了巨人的肩膀上,堪称东家的Telegram不仅在技术与组件上提供支持,在流量获取也给予了倾斜,从入门到图形形成、群组工具到社交化交易都无缝集成在Telegram中。

也正源于此,自2023年4月上线以来,UXLINK表现就相当优异。在资金侧获得了OKX Ventures、Matrixport Ventures、SevenX Ventures、HashKey Capital、Animoca Brands等加密原生资本的青睐,应用方向也比普通社交DAPP提前完成冷启动。到2024年4月,UXLINK已经有530万注册用户,构建了近 9 万多个群聊,截至到2025年8月,官网发布的数据显示,UXLINK注册用户已达到5400万,日活钱包突破了2400万,凭借庞大的规模用户一跃升为Web3社交的头部平台。

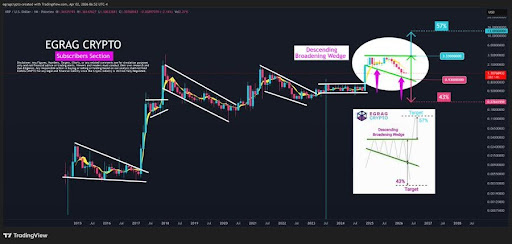

在资产方面,UXLINK采了双代币模型,分别为依托UXUY的原生实用代币以及以治理为核心的UXLINK代币,前者主要用于社区与生态发展,用户可通过邀请或其他社区活动获取UXUY,后者则强调治理功能,总供应量为10亿枚,其中65%分配给社区,40%分配为用户,开发者和合作伙伴获取25%。去年4月,UXLINK开启了首期空投活动,用户可凭借空投凭证NFT领取空投,超过140万张NFT得以铸造,15%的用户获取了空投。但值得注意的是,代币表现仅能用差强人意来形容,去年7月18日UXLINK上线交易所后从0.0998美元最高飙升至3.85美元,但随后持续下滑,在本次事件发生前稳定在0.32-0.35美元左右。

尽管代币表现不佳,但从一众社交项目来看,UXLINK的运营还是持续在线,不仅在战略上推出社交增长链、入局PayFi,后续更是开启质押、空投活动以获取用户注意力,在生态构建上表现也相当亮眼,超过500家业内项目与其达成合作,市场从日韩向北美不断拓展。简而言之,在社交项目中,UXLINK声量持续在线,可称之为其中的佼佼者。

建设项目很难,但要毁掉一个项目,只需要一次被盗。

9月23日00:43分,安全公司 Cyvers 发布预警,称其系统检测到涉及UXLINK的可疑交易,规模达到1130万美元。原因出自项目内部,由于私钥泄露,一名攻击者在 9 月 22 日 22:53 对 UXLINK 多签钱包执行了delegateCall 操作,将原有的多签管理员删除,并将自己设为了项目唯一控制人。随后,这一地址调用 addOwnerWithThreshold,转出 USDT 400 万、USDC 50 万、WBTC 3.7、ETH 25以及约 300 万枚 UXLINK 被转出并部分跨链桥接至主网。

消息传出仅仅5分钟,市场反应强烈,UXLINK现货从0.3美元左右迅速下挫跌破0.18美元,并有持续下跌趋势。1小时后,UXLINK官方承认受到攻击,9小时后,UXLINK发推表示正与内部和外部安全专家全天候合作,以查明根本原因并控制事态发展。已联系主要的 CEX和DEX,紧急冻结可疑的UXLINK存款,并于后续表示大部分被盗资产已被冻结,强调尚无迹象表明个人用户钱包受到攻击。

按照普通流程来看,承认被盗、紧急公关、开始灾后重建基本已然为事件划下休止符,但黑客,显然不这么想。23日晨9点54 分,最具毁灭性的步骤开启,攻击地址凭借手握的管理大权,未经允许使用合约铸造功能,增发了10亿枚UXLINK代币。货币系统维持稳定的关键在于币值的稳定,而币值稳定的首要条件就在于控制货币流通量,而大量增发,无疑让整个生态系统濒临崩溃。UXLINK跌跌不休,最低价格一度接近归零,链上市值最低触及80美元,而在事件前,UXLINK的市值是1.5亿美元,现有CEX数据来看,市值也仅恢复到6500万美元。

更可恶的是,在增发后,黑客继续在各大交易所进行抛售,通过不同的钱包将增发的UXLINK进行兑换,累积获得6732枚ETH,获利达到2810万美元。值得一提的是,在此期间,部分用户遵循经验主义在UXLINK发布公告后进行抄底操作,但由于黑客的增发行径,致使亏损进一步扩大,甚至有一地址豪掷90万美元,最终接近归零。

事情到此处,似乎又有了终结的意味,但戏剧化的一幕再次发生。盗取UXLINK资产的黑客遭遇“黑吃黑”,由于授权给了钓鱼团队的地址,遭到Inferno Drainer钓鱼攻击。经核实,其非法获取的约5.42亿枚$UXLINK代币已被“授权钓鱼”手法窃取。辛辛苦苦盗取,还不忘给他人做嫁衣,只能说意想不到。

根据最新进展,UXLINK启动了代币合约迁移计划,新的UXLINK智能合约成功通过安全审计,合约将部署在以太坊主网上,并取消了铸造销毁功能,将通过跨链合作伙伴服务保持其跨链功能。新的 UXLINK 智能合约已准备就绪,合约地址为 0x3991B07b2951a4300Da8c76e7d2c7eddE861Fef3,持有合法流通的UXLINK代币的 CEX 及链上用户将获得 1:1 兑换,被认定为非法发行的代币将不具备兑换资格。部分仍在交易的代币,团队将为受影响的用户提供单独的补偿计划。

从本次事件来看,项目方的响应速度相当迅速,不仅迅速稳定用户情绪,也在第一时间给出了解决方案,应急管理方向表现仍然值得表扬。但话又说回来,本次攻击的本质就在于多签管理的欠缺,虽然采用了Safe多签机制并配置了多个多签账户,但实际管理却极为缺位,多签形同虚设,才由此引发危机。

值得注意的是,增发这项手段,在近日也非常频发。与UXLINK同样的手法,同一时段Web3项目孵化与启动平台Seedify.fund也被盗并增发了3秭,代币SFUND受到重创,价格从0.42美元跌至0.08美元,现稳定在0.27美元处。

而就在今日,欧洲Web3项目Griffin AI在刚刚结束币安Alpha空投的12小时后,遭到黑客攻击恶意增发50亿枚代币GAIN,使其代币从0.163美元一度跌去95%接近归零。据官方披露,攻击地址通过引入未经授权的 LayerZero Peer发起攻击,部署伪造的以太坊合约绕过官方合约,再将伪造的代币由LayerZero跨链实现BNB Chain的链上增发。而黑客GAIN则将异常增发地址砸盘获利的2955枚BNB (约合300万美元) 通过跨链桥deBridge兑换成 720.81 枚 ETH 后,全部转移进 Tornado Cash 进行混币。截至到目前,GriffinAI已移除BNB 链上GAIN 的官方流动性池,并正式要求所有CEX 暂停GAIN (BSC) 代币的交易、存款和提现功能。但需要提醒的是,对于被盗者的安置余赔偿,项目方并未提出解决方案。

唯一值得庆幸的是,与UXLINK和SFUND不同的是,部分GAIN的抄底者成功收获了不错的回报,有地址以均价0.00625 美元抄底买入 2.02 万美元的GAIN,一小时浮盈10.7万美元。

整体来看,相比于此前的一次性攻击行为,如今的攻击方式开始聚焦于合约权限与代币发行控制上,虽然同为攻击手段,但后者显然要恶劣得多。对于项目而言,代币恶意增发摧毁的是整个以代币为中心的生态系统,将极大地降低用户对项目的信任度,并由此引发一系列连锁反应。一个典型的例子是,随着增发事件频发,市场上已然响起了项目方通过多签自导自演声音。

从安全方面来看,多签的管理也值得重视,如今项目方智能合约普遍采用多签制,但管理也应同步跟上,首要应做到强制配合硬件钱包,实现物理隔离,其次应尽可能将签名方分散化,从时空上、硬件上、备份上尽可能规避集中化风险。除了技术硬方向的规避,软环境也至关重要,多签持有者应做到身份隐藏,并构建交叉验证流程,有效进行二次核对,构筑人工防线。此外,演练也必不可少,保持忧患意识,定期演练并做好危机预案,毕竟在业内,假演练分分钟就可变成真实战。

慢雾创始人余弦也给项目方提出了建议,多签所有者应该匹配仅支持复杂签名且大屏幕的硬件钱包,囊括从助记词生成到使用的全过程,并兼配Passphrase或SSS备份以提高安全性。在日常使用中,更应该提高警惕,对签名要求高度谨慎,减少可能的风险。