原文标题: 「I」Spent「200」Hours Reading Quantum Computing Papers So You Don't Have To. Bitcoin Is F.

原文来源:nvk

原文编译:Saoirse,Foresight News

· 比特币不使用加密,而是使用数字签名。绝大多数文章都搞错了这一点,而其中的区别至关重要。

· 量子计算机无法在 9 分钟内破解比特币。这个描述的只是一台理论上的电路,机器本身并不存在,而且至少十年内都不会出现。

· 量子挖矿在物理上完全不可能实现。它需要的能量实际上比太阳输出的总能量还要多。

· 比特币完全可以升级——之前就成功升级过(隔离见证、Taproot),相关工作也已启动(BIP-360)。但社区需要加快速度。

· 升级的真正原因不是量子威胁,而是传统数学已经攻破过无数密码系统,secp256k1 很可能是下一个。量子计算机至今尚未攻破任何一套密码系统。

· 确实存在一个真实隐患:约 626 万枚比特币的公钥已经暴露。这不是值得恐慌的事,但值得提前准备。

用一句话概括我接下来要说的全部内容:

量子对比特币的威胁真实存在,但还很遥远;媒体报道普遍失实夸张;而最危险的并不是量子计算机,而是伪装成恐慌或无所谓的自满心态。

无论是高喊「比特币要完了」的人,还是声称「完全没事别大惊小怪」的人,都错了。 看清真相需要同时接受两件事:

· 比特币眼下没有迫在眉睫的量子威胁,实际威胁可能比标题党宣传的要远得多。

· 但比特币社区仍应提前准备,因为升级流程本身就需要数年时间。

这不是恐慌的理由,而是行动的理由。

下面我用数据和逻辑讲清楚。

每隔几个月就会循环上演同一套戏码:

· 某量子计算实验室发表一篇严谨、附带大量限定条件的研究论文。

· 科技媒体立刻写成:《量子计算机 9 分钟破解比特币!》

· 加密圈推特简化为:「比特币死定了。」

· 你的亲戚朋友发消息问你要不要赶紧卖掉。

· 但原论文根本没这么说。

2026 年 3 月,谷歌量子 AI 团队发表论文指出,破解比特币椭圆曲线密码所需的物理量子比特可降至 50 万以下,比此前估算提升了 20 倍。这确实是重要研究。谷歌非常谨慎,没有公开实际攻击电路,只发布了零知识证明。

但论文从未说:比特币现在就能被破解、有明确时间表、或者大家应该恐慌。

可标题却写成:「9 分钟攻破比特币。」

CoinMarketCap 曾发文《AI 加速的量子计算会在 2026 年摧毁比特币吗?》,正文通篇解释答案几乎肯定是「不会」。这是典型套路:用耸动标题博流量,正文谨慎保准确。但 59% 被转发的链接根本没人点开——对大多数人来说,标题就是信息本身。

有一句话说得很到位:「市场对风险定价极快。你不可能偷一个一到手就归零的东西。」如果量子计算机真要颠覆一切,谷歌自己(同样使用同类密码)的股价早就崩了。但谷歌股价稳得很。

结论:标题才是真正的谣言。研究本身是真实且值得理解的,我们来认真看。

几乎所有讲量子与比特币的文章都在用「加密」这个词。这是错的,而且错得影响全局。

比特币不靠加密保护资产,而是靠数字签名(ECDSA,后来通过 Taproot 使用 Schnorr)。区块链本身就是公开的,所有交易数据永远对所有人可见,根本没有东西需要「解密」。

正如比特币白皮书引用过的 Hashcash 发明者 Adam Back 所说:「加密意味着数据被隐藏、可以被解密。比特币的安全模型基于签名,用于证明所有权,而不暴露私钥。」

这不是咬文嚼字。这意味着量子领域最紧迫的「现在收集、以后解密」威胁,对比特币资产安全基本不成立。没有加密数据可供收集,暴露的公钥本来就在链上公开着。

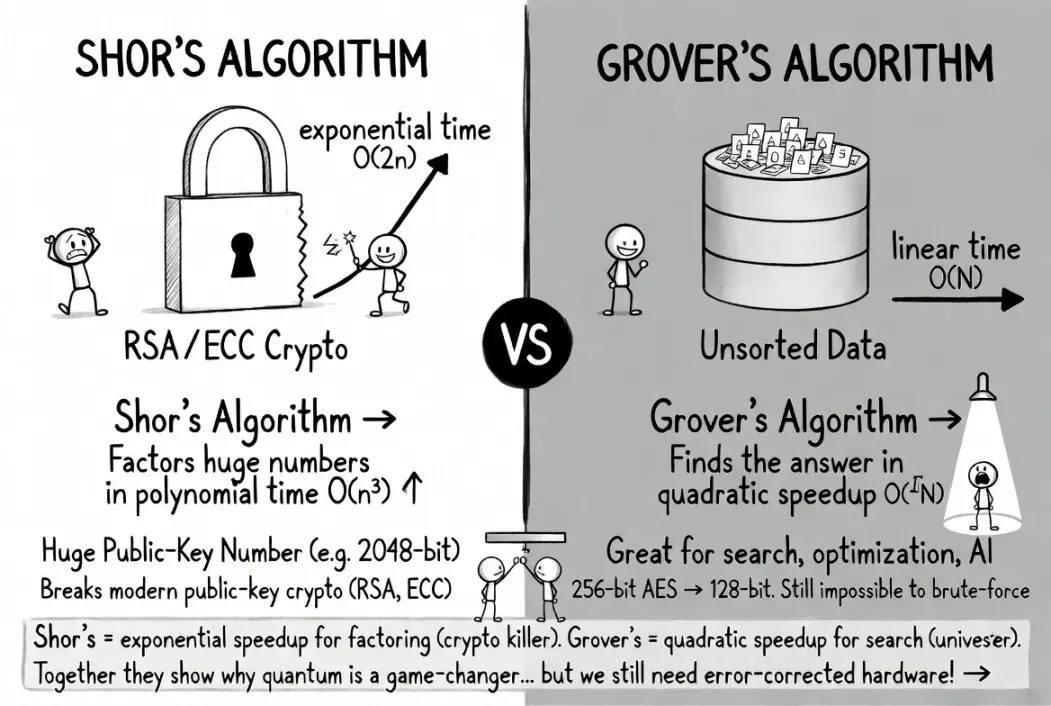

· 肖尔算法(真正威胁): 对数字签名底层的数学问题提供指数级加速,可以从公钥反推私钥,伪造交易签名。这才是真正需要担心的。

· 格罗弗算法(并非威胁): 只对 SHA-256 等哈希函数提供平方级加速,听起来吓人,但一算就知道完全不现实。

一篇 2025 年论文《卡尔达肖夫级量子计算与比特币挖矿》计算得出:在比特币当前难度下,量子挖矿需要:

· 约 10²³ 个物理量子比特(目前全球只有约 1500 个)

· 约 10²⁵ 瓦能量(太阳总输出约 3.8×10²⁶ 瓦)

想要用量子计算机挖比特币,需要消耗的能量大约相当于太阳总输出的 3%。人类目前仅为 0.73 级卡尔达肖夫文明,如果要用量子计算机挖矿,需要的能量大到只有 Ⅱ 型文明才办得到,人类现在根本达不到,物理上几乎不可能实现。

(注:结合卡尔达肖夫文明等级:Type I:能完全利用一颗行星(地球)的能量;Type II:能利用 一整颗恒星(太阳)的全部能量)

对比来看:就算按最理想的设计,量子矿机算力也只有约 13.8 GH/s;而一台普通蚂蚁矿机 S21 就能达到 200 TH/s。传统 ASIC 矿机的速度,是量子矿机的 1.45 万倍。

说到底,量子挖矿根本不成立。现在不可能,50 年后也不可能,甚至永远都不可能。如果有人说量子计算机能「攻破比特币挖矿」,那是把两种完全不同的算法搞混了。

事实是,只有公钥已经暴露的比特币才存在安全风险。现代比特币地址(P2PKH、P2SH、隔离见证)在你发起转账之前,都不会公开公钥。只要你从不复用地址、也从未从该地址转出过资产,你的公钥就不会出现在区块链上。

具体划分如下:

· A 级(直接面临风险): 约 170 万枚 BTC 采用老旧 P2PK 格式,公钥已完全公开。

· B 级(存在风险但可修复): 约 520 万枚 BTC 位于复用地址及 Taproot 地址中,用户可通过迁移规避风险。

· C 级(短暂暴露): 每笔交易在内存池等待打包的约 10 分钟内,公钥会临时暴露。

根据 Chaincode Labs 估算,总计约 626 万枚 BTC 存在公钥暴露风险,约占总供应量的 30%–35%。数量确实不小,但绝非「全部比特币」。

半对半错:中本聪持有的约 110 万枚 BTC 采用 P2PK 格式,公钥完全暴露,确实属于高危资产。但:

· 能够破解这些私钥的量子计算机目前根本不存在。

· 掌握早期量子技术的国家,会优先瞄准情报与军事系统,而不是上演一场「公开盗取比特币的舆论闹剧」(量子金丝雀研究组语)。

· 从当前约 1500 个量子比特扩展到数十万量级,需要数年工程突破,且进度高度不确定。

这种说法并不正确,但也并非完全没有道理。比特币历史上已成功完成多次重大升级:

· 隔离见证(SegWit,2015–2017): 争议极大、险些失败,并直接导致比特币现金分叉,但最终成功上线。

· Taproot(2018–2021): 落地平稳,从提案到主网上线历时约 3.5 年。

抗量子主流方案 BIP-360 已于 2026 年初正式纳入比特币 BIP 库,新增了 bc1z 地址类型,移除了 Taproot 中易受量子攻击的密钥路径支出逻辑。目前该提案仍为草案状态,测试网已运行 Dilithium 后量子签名指令集。

BIP-360 合著者伊桑・海尔曼预估,完整升级周期约为 7 年:2.5 年开发与审核、0.5 年激活、4 年生态迁移。他坦言:「这只是粗略估算,没人能给出确切时间。」

客观结论:比特币可以升级,且已经启动升级,但仍处于早期阶段,需要加快进度。声称「完全不可能升级」是错的,声称「已经完成升级」同样不成立。

大概率不成立,但也不能完全掉以轻心。 专家预估时间跨度极大:

· Adam Back(Hashcash 发明者,比特币白皮书引用者): 20–40 年

· 黄仁勋(英伟达 CEO): 实用化量子计算机仍需 15–30 年

· Scott Aaronson(德州大学奥斯汀分校量子计算权威): 拒绝给出时间表,并表示破解 RSA 可能需要「千亿美元级投入」

· Craig Gidney(谷歌量子 AI): 2030 年前实现的概率仅 10%;同时认为现有条件下,量子比特需求很难再出现 10 倍优化,优化曲线可能已趋于平缓

· 26 位量子安全专家调研: 10 年内出现风险的概率为 28%–49%

· 方舟投资: 「属于长期风险,并非迫在眉睫」

值得注意的是,谷歌 Willow 芯片在 2024 年底突破了量子纠错阈值。这意味着每提升一级纠错码距离,逻辑错误率会以固定系数下降(Willow 为 2.14)。这种错误抑制效果呈指数级提升,但实际扩展速度完全依赖硬件,可能是对数级、线性级,也可能极度缓慢。突破阈值仅代表扩展具备可行性,不代表快速、轻松、必然实现。

此外,谷歌在 2026 年 3 月的论文中并未公开实际攻击电路,仅发布了零知识证明。Scott Aaronson 也提醒,未来研究者可能不再公开破解密码所需的资源估算。因此,我们未必能提前很久察觉到「量子危机日」的到来。

即便如此,打造一台拥有数十万容错量子比特的计算机仍是巨大工程挑战。目前最先进的量子计算机连 13 位以上的大数都无法分解,而破解比特币密码相当于分解约 1300 位大数。这一鸿沟不可能一夜填平,但技术趋势值得重视,而非无视。

「量子计算会摧毁挖矿」

错。 能耗需求接近太阳总输出,详见第二部分。

「现在收集数据,未来解密」

不适用于盗取资产(区块链本身就是公开的),仅对隐私有一定影响,属于次要风险。

「谷歌说 9 分钟破解比特币」

谷歌指的是在一台不存在的 50 万量子比特机器上,理论电路运行时间约 9 分钟。谷歌本人已明确警示此类恐慌言论,并隐瞒了攻击电路细节。

「后量子密码技术尚未成熟」

美国国家标准与技术研究院(NIST)已完成 ML-KEM、ML-DSA、SLH-DSA 等算法标准化。算法本身已成熟,难点在于在比特币系统中部署落地,而非从头发明。

一篇全盘否定一切的辟谣文章会丧失可信度。以下是让我深感忧虑的五个问题:

· 破解密码所需的量子比特数量预估持续下降,尽管这一趋势可能正在放缓。 2012 年,破解密码系统预计需要 10 亿个量子比特;到 2019 年降至 2000 万个;2025 年已低于 100 万个。2026 年初,Oratomic 公司声称,采用中性原子架构仅需 1 万个物理量子比特即可实现破解。

但值得注意的是,该研究的九位作者均为 Oratomic 股东,其估算所依据的 101:1 物理量子比特与逻辑量子比特转换比例从未得到验证(历史实际比例更接近 10000:1)。

同样需要明确的是,在谷歌超导架构上仅需「9 分钟」的计算任务,在中性原子硬件上则需要 10²⁶⁴天才能完成——二者属于完全不同的设备,运算速度天差地别。Gidney 本人也表示,算法优化曲线可能已进入平台期。即便如此,没人知道「所需量子比特数」与「现有量子比特数」的拐点何时到来。最客观的结论是:目前存在极大不确定性。

· 公钥暴露范围正在扩大,而非缩小。比 特币最新、推广最广的地址格式 Taproot,会在链上公开经过调整的公钥,为量子攻击者留下无限的离线破解窗口期。比特币最近一次升级反而削弱了抗量子安全性,这一讽刺值得深思。

此外,问题不仅限于链上地址:闪电网络通道、硬件钱包连接、多重签名方案以及扩展公钥共享服务,在设计上都会扩散公钥。在具备密码破解能力的容错量子计算机(CRQC)成为现实的世界里,当整个系统都围绕公钥共享构建时,「保护公钥隐私」根本不现实。BIP-360 只是第一步,远非完整解决方案。

· 比特币治理进程缓慢,但仍有时间窗口。 自 2021 年 11 月以来,比特币底层协议已四年多未激活软分叉,长期处于停滞状态。谷歌计划在 2029 年完成自身系统的抗量子迁移,而比特币最乐观的预估也要到 2033 年。

考虑到实用级密码破解量子计算机大概率仍十分遥远(多数可靠预测认为要到 21 世纪 40 年代,甚至可能永远无法实现),当前并非紧急危机,但也绝不能因此自满。准备工作启动越早,后期就越从容。

· 中本聪所持比特币是一个无解的博弈难题。 约 110 万枚 BTC 存放在 P2PK 地址中,由于无人持有对应私钥(或中本聪已消失),这些资产永远无法迁移。无论选择放任不管、冻结还是销毁,都会带来严重后果,不存在完美方案。

· 区块链是一份永久锁定的攻击目标清单。 所有暴露的公钥都会被永久免费记录,各国机构现在即可着手准备,静待时机。防御需要多方主动协同,而攻击只需要耐心等待。

这些都是真实存在的挑战,但事情还有另一面值得关注。

多位严肃的物理学家与数学家(并非偏激人士)认为,达到密码破解规模的容错量子计算,可能面临物理学层面的根本障碍,而不只是工程技术难题:

· Leonid Levin(波士顿大学,NP 完全性联合提出者): 「量子振幅需要精确到小数点后数百位,但人类从未发现任何一条物理定律能在十几位小数以上的精度下依然成立。」如果自然界不允许超过约 12 位小数的精度,整个量子计算领域都会撞上物理天花板。

· Michel Dyakonov(蒙彼利埃大学,理论物理学家): 一个 1000 量子比特的系统需要同时控制约 10³⁰⁰个连续参数,数量远超宇宙中亚原子粒子的总数。他的结论是:「不可能,永远不可能。」

· Gil Kalai(希伯来大学,数学家): 量子噪声存在无法消除的关联效应,且会随系统复杂度上升而加剧,使得大规模量子纠错从根本上无法实现。他的猜想历经 20 年仍未被证实,但其实验预测也出现部分偏差,利弊兼具。

· Tim Palmer(牛津大学,物理学家): 其理性量子力学模型预测,量子纠缠存在约 1000 量子比特的硬性上限,远低于密码破解所需规模。

这些都不是边缘观点。现有证据也明显支持这一判断:迄今为止的实践表明,能威胁密码系统的量子计算,要么在现实中远比理论更难实现,要么因物理世界的未知规律而根本不可能实现。用自动驾驶类比十分贴切:演示效果很好、吸引巨额投资,却十多年来一直宣称「还差五年就能成熟」。

多数媒体默认「量子计算机终将破解密码,只是时间问题」,这并非证据得出的结论,而是炒作周期制造的假象。

这是一个少有人提及的关键事实(感谢 @reardencode 点明这一点):

· 迄今为止,被量子计算机破解的密码系统:0 个;

· 被经典数学方法攻破的密码系统:数不胜数。

DES、MD5、SHA-1、RC4、SIKE、恩尼格玛机…… 全都栽在精妙的数学分析上,而非量子硬件。SIKE 曾是美国国家标准与技术研究院(NIST)后量子密码最终候选方案,却在 2022 年被一名研究者用普通笔记本电脑在一小时内彻底攻破。自有密码系统以来,经典密码分析就一直在不断推翻各类加密方案。

比特币使用的 secp256k1 椭圆曲线,随时可能因一项数学突破而失效,完全不需要量子计算机。只需要一位顶尖数论学家在离散对数问题上取得新进展即可。这种事目前还没发生,但密码学的历史,就是一部「被证明安全」的系统不断被找到漏洞的历史。

这才是比特币应当采用替代加密方案的真正原因:不是因为量子计算机即将到来——它们可能永远不会出现;而是对于一个价值数万亿美元的网络,仅依赖单一加密假设,是严谨工程必须主动防范的风险。

量子相关的恐慌炒作,反而掩盖了这个更低调却更真实的隐患。 讽刺的是,为应对量子威胁所做的准备(BIP-360、后量子签名、哈希类替代方案),同样能抵御经典密码分析攻击。人们以错误的理由做了正确的事,这也无妨——只要最终能落地实施。

如果你持有比特币:

· 不必恐慌。威胁真实存在,但尚遥远,你有充足时间。

· 停止复用地址。每次复用都会暴露公钥,收款请使用新地址。

· 关注 BIP-360 进展。抗量子地址推出后,及时迁移资产。

· 长期持有可将资金放在从未转出过的地址中,使公钥保持隐藏。

· 别被标题带节奏,去读原始论文。内容比报道更有趣,也没那么可怕。

如果你是比特币开发者:

· BIP-360 需要更多人审核,测试网已运行,代码亟需检视。

· 7 年的升级周期需要压缩,每拖延一年,安全缓冲就缩小一分。

· 启动关于老旧未花费交易输出(UTXO)的治理讨论,中本聪的比特币不会自我保护,社区需要方案。

如果你刚看到耸人听闻的标题:记住,59% 被转发的链接根本没人点开。标题只为煽动情绪,论文才是为了引发思考。去读原文。

量子对比特币的威胁并非非黑即白,而是存在中间地带。一端是「比特币完了,赶紧清仓」,另一端是「量子就是骗局,毫无风险」,两种极端都错。

真相在理性可行的中间区域:比特币面临明确的工程挑战,参数已知、研发推进中,时间紧张但可控——前提是社区保持合理紧迫感。

最危险的不是量子计算机,而是在恐慌与漠视之间反复摇摆的舆论循环,让人们无法理性看待一个本质上可以解决的问题。

比特币挺过了区块大小之争、交易平台被盗、监管冲击与创始人消失,也能挺向量子时代。 但前提是社区从现在开始稳步准备,不恐慌、不躺平,以比特币赖以强大的稳健工程思维推进。

房子没有着火,甚至可能永远不会从大家担心的方向起火。但加密假设从来不会永久有效。 加固加密根基的最佳时机,永远是在危机到来之前,而非之后。

比特币一直由一群为未发生的威胁提前布局的人构建。这不是偏执,这是工程思维。