AIGC 时代:Zk-IMG 辅助媒体辨别虚假信息

原文:zk-IMG … Fighting Disinformation

我们所处的互联网世界是在没有任何真正集成数字签名和验证事物是否真实的情况下发展起来。这也是我们被网络钓鱼仍然攻击的核心原因——我们的电子邮件中很少有人能够真正验证发件人是否真的是它所要找的人。

最令人担忧的趋势之一是深度造假的使用,其中图像和视频被修改以改变视频中的主题。这可以在战争时期使用,可以向士兵发送他们的领导人告诉他们放下武器的视频。

Kang, D.在其论文中提出了一种使用 zk-Snarks 的方法 [1],在不实际泄露原始图像的情况下证明图像和任何编辑的确定性。现有的零知识证明方法需要披露原始图像或中间图像,这可能会泄露信息。通过 zk-Snarks方法 作者还扩展了现有研究以支持高清图像并消除了对可信第三方的需求。

该论文提供了一个简单的深度伪造图像示例 [2]:

图 1:Deep Fake 示例 [2]

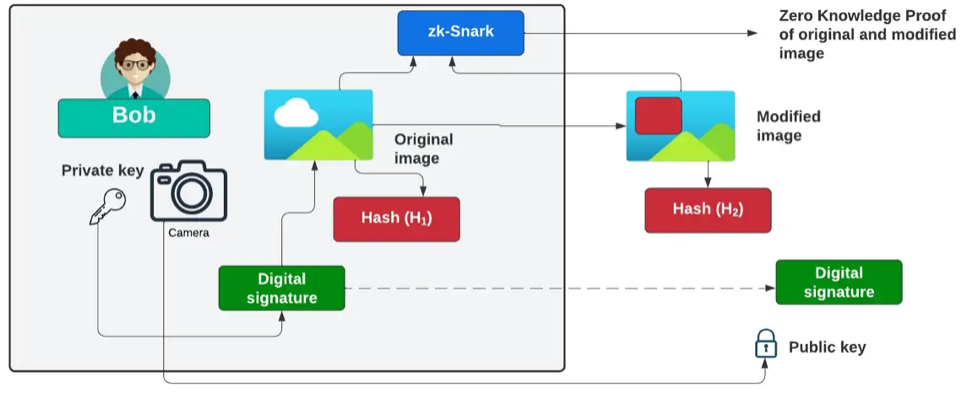

信任基础设施的核心部分是相机证明的使用,私钥存储在相机中,然后用于对图像进行数字签名。然后,公钥可以验证拍摄图像的相机。在许多情况下,原始图像将被修改以删除任何敏感信息。这可能与模糊车牌号或编辑图像中的人有关。因此,我们有一组可信的核心图像和一个或多个转换后的图像。然后可以将原始图像保密。

那么如何才能保护原始图像的隐私,而验证另一张图像是修改后的版本呢?为此,zk-img 对原始图像和转换后的图像进行哈希处理,并使用 zk-Snark 来证明计算是正确的。如果原始图像的哈希值为 H_1,修改后图像的哈希值为 H_2,那么我们只释放 H_2。

因此,我们拥有原始哈希和来自已证明相机的签名,因此这是原始图像 (H_1) 的核心证明,但可以生成与编辑版本及其哈希 (H_2) 相关的 zk-Snark。然后图像的创建者可以证明原始图像(来自相机的签名)和修改后的图像(使用 zk-Snark)。如果需要,可以将 H_2 和 zk-Snark 发布到区块链或受信任的时间戳系统,以证明图像的创建时间。总体而言,研究团队通过 Halo 2 库 [3] 实现了 zk-Snarks。

在图 2 中,Bob 有一个带私钥的相机并拍了一张照片。然后相机使用这个私钥对照片进行签名,以证明图像的来源。然后有一个公钥将验证签名,从而追踪照片是他的相机拍摄的。然后他取出照片的一部分以产生新的变形图像。这将产生一个新的哈希值 (H_2),然后可以发布转换后的版本。他还创建了一个 zk-Snark 用于将原始版本转换为转换后的版本,并将其存储在区块链上。原始图像永远不会被公开,但是,如果需要,Bob 可以证明原始图像和转换图像之间的转换。

图 2:zk-img 的创建

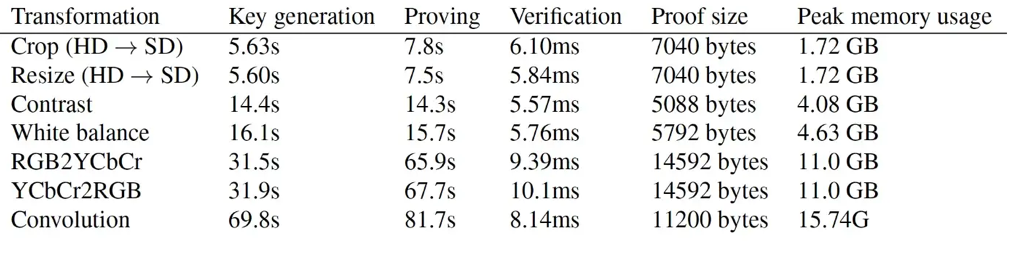

就论文的结果而言,密钥生成和证明部分的计算成本可能很高,但是,正如我们从表 1 中看到的那样,验证速度相当快,范围从 5.84 毫秒到 10.1 毫秒不等。证明大小也相当小,从 7,040 字节到 14,592 字节不等。

表 1:证明创建和验证的结果 [1]

结论

越来越多的新闻媒体正在使用经过验证的相机,因为它们可以显示图像的原始来源。这涉及使用数字签名和使用存储在相机上的私钥对图像进行签名。对图像的任何修改都不会与签名匹配。通常也需要对捕获的图像进行修改,例如删除敏感信息。这就是 zk-Snark 证明的用武之地,它确保我们可以将修改后的图像追溯到源图像,而不会泄露原始图像和哈希值。

如果您对 ZKP(零知识证明)的工作原理感兴趣,请在此处尝试:

https://asecuritysite.com/zero

参考文献

[1] Kang, D., Hashimoto, T., Stoica, I., & Sun, Y. (2022). ZK-IMG: Attested Images via Zero-Knowledge Proofs to Fight Disinformation. arXiv preprint arXiv:2211.04775.

[2] Strickland, E. (2019). Facebook AI Launches Its Deepfake Detection Challenge — IEEE Spectrum. IEEE Spectrum: Technology, Engineering, and Science News. https://spectrum. ieee. org/tech-talk/artificial-intelligence/machinelearning/facebook-ai-launches-its-deepfake-detection-challenge.

[3] zcash. halo2, 2022. URL: https://zcash.github.i o/halo2/.